Кіберексперти: збій у Steam був частиною “рекордної DDoS”, постраждали Epic Games, Xbox та інші ігрові сервіси

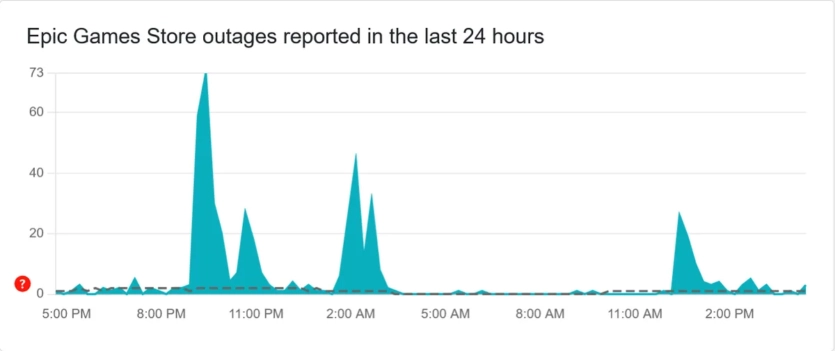

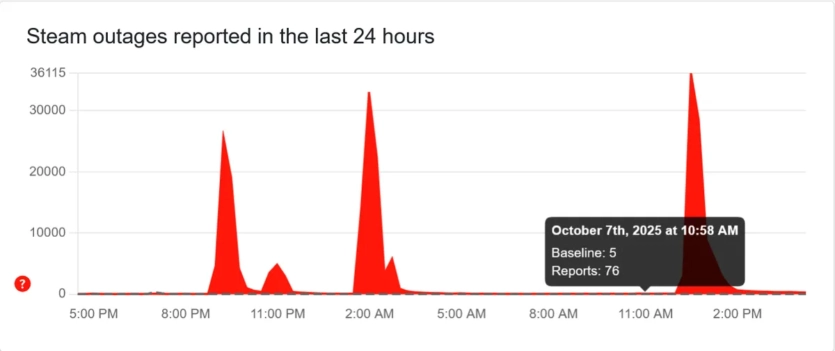

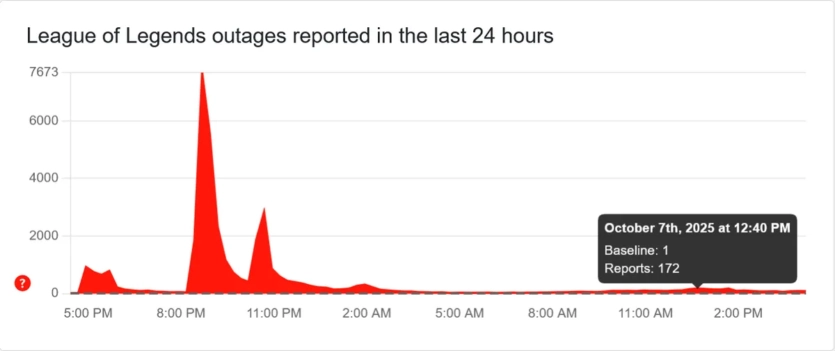

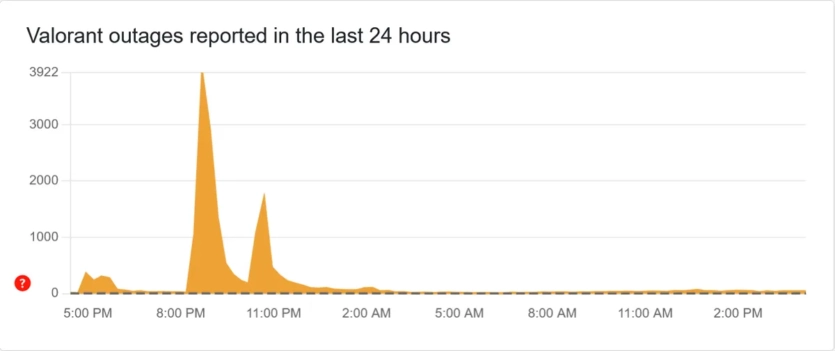

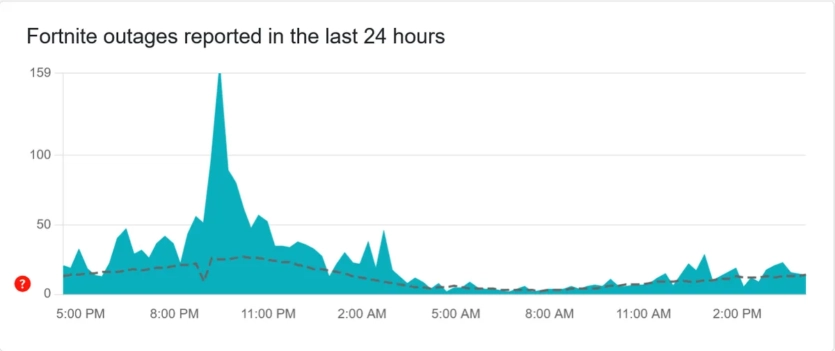

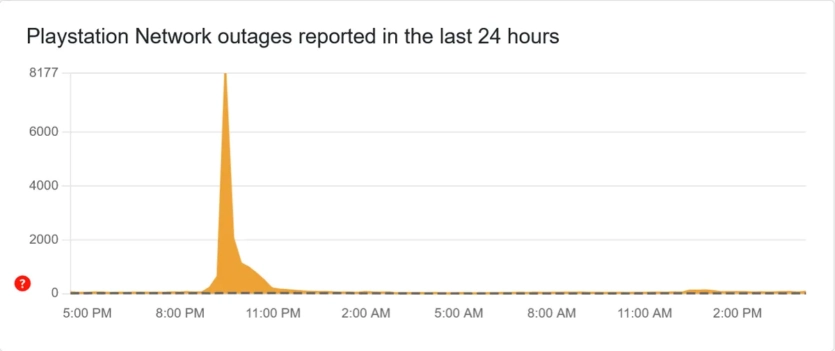

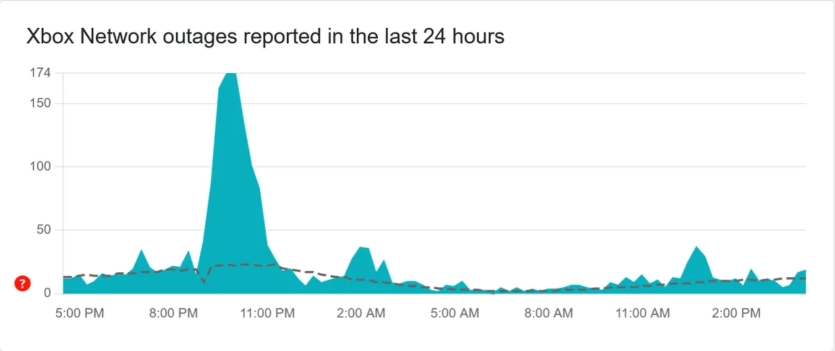

Ввечері 6 та 7 жовтня сталися масові перебої в роботі Steam, Riot Games, Epic Games, Xbox та низки інших сервісів — і це могло бути наслідком найпотужнішої DDoS-атаки в історії.

Експерти з кібербезпеки підозрюють у цьому ботнет Aisuru. Він, за їхніми даними, спричинив сплеск шкідливого трафіку до 29,69 Тбіт/с і паралізував ігрову інфраструктуру по всьому світу. Перші повідомлення про збої стали надходити близько 20:00 за східним часом (7 жовтня о 03:00 за київським часом).

Як результат, користувачі масово скаржилися на втрату з’єднання зі Steam і неможливість запустити матчі у Riot Games. Найбільше постраждали популярні проєкти на кшталт Counter-Strike 2, Dota 2, Valorant і League of Legends. Популярні тайтли залишалися недоступними протягом кількох годин і повторно “падали” після коротких відновлень. Власне компанії підтвердили збої, а Riot Games навіть відключила гравців на всіх платформах — від Windows і macOS до iOS та Android. Загалом проблеми відчувалися протягом доби.

“Як і багато компаній протягом останніх днів, ми зіткнулися з проблемами стабільності мережі та вжили проактивних заходів для захисту ігрового досвіду. Ми тимчасово вимкнули черги рейтингових ігор у деяких регіонах та ввімкнули компенсацію втрати рейтингових очок, де це доречно”, — заявив представник Riot Games Джо Хіксон.

Проблеми торкнулися не лише ігрових платформ, оскільки збої фіксувалися в PlayStation Network, Hulu, AWS, xfinity, Cox та інших великих сервісах. Такий масштаб і проблеми виключно з ігровою інфраструктурою змусив фахівців думати про скоординовану атаку, а не про випадкові технічні збої.

За попередніми оцінками, за атакою стоїть ботнет Aisuru — одна з найпотужніших відомих мереж заражених пристроїв. За словами дослідників, 6 жовтня (для українців — вночі 7 жовтня) вона згенерувала 29,69 Тбіт/с шкідливого трафіку, перевищивши попередній рекорд Cloudflare у 22,2 Тбіт/с.

Журналіст vxdb повідомляє, що Aisuru вперше зафіксували в серпні 2024-го. Відтоді її потужність стрімко зростає: у травні ботнет атакував KrebsOnSecurity зі швидкістю 6,3 Тбіт/с, а вже у вересні — 11,5 Тбіт/с. Фахівці підозрюють, що під контролем Aisuru перебуває близько 300 000 пристроїв — від камер спостереження та роутерів до відеореєстраторів. Бот здійснює атаки у вигляді складних TCP-килимових бомб, які максимально імітують легітимний трафік, що ускладнює їх виявлення та блокування.

Хочеш знати більше, ніж ChatGPT 5? Підписуйся на ITC.ua у TelegramПІДПИСАТИСЯ

Попередніми цілями Aisuru ставали ресурси у США, Китаї, Німеччині, Великій Британії та Гонконзі, і робив це без очевидної вибірковості. Щодня ботнет спрямовує атаки на сотні об’єктів, а його інфраструктура використовується також для надання проксі-сервісів.

Варто зазначити: офіційного підтвердження факту DDoS-атаки поки що немає. Хоча збіги за часом і масштабом практично всіх збоїв свідчать про спільну причину. Деякі користувачі висловили думку, що атака може бути навмисною демонстрацією можливостей ботнету перед потенційними клієнтами.

СпецпроєктиПотужність 25 000 Па, автономність до 60 хвилин: огляд бездротового пилососа MOVA S2 DetectВід сайтів до квантових обчислень. Як Infinity Technologies поєднує розробку з науковими дослідженнями

“Важливою частиною продажу вашого продукту є доказ його можливостей. Це чудовий спосіб продемонструвати, що ви можете здолати навіть стійкі цілі”, — написали в сабреддіті Steam.

Джерело: PC Gamer / Cybernews